В CertiK рассказали, как бороться с атаками ледяного фишинга

Блокчейн-исследователи фирмы CertiK рассказали, как криптовалютные инвесторы могут противостоять растущим атакам «ледяного фишинга»

Злоумышленники стали активно использовать атаки «ледяного фишинга» для кражи криптовалюты с кошельков инвесторов. Об этом в блоге сообщили эксперты CertiK. Аналитики отмечают, что подобные атаки представляют большую угрозу для любителей децентрализованных финансов (DeFi).

Риск обусловливается тем, что злоумышленники охотятся за правами доступа при взаимодействии с кошельками жертвы. Любой смарт-контракт на рынке DeFi тоже взаимодействует с кошельком инвестора через запрос на права доступа.

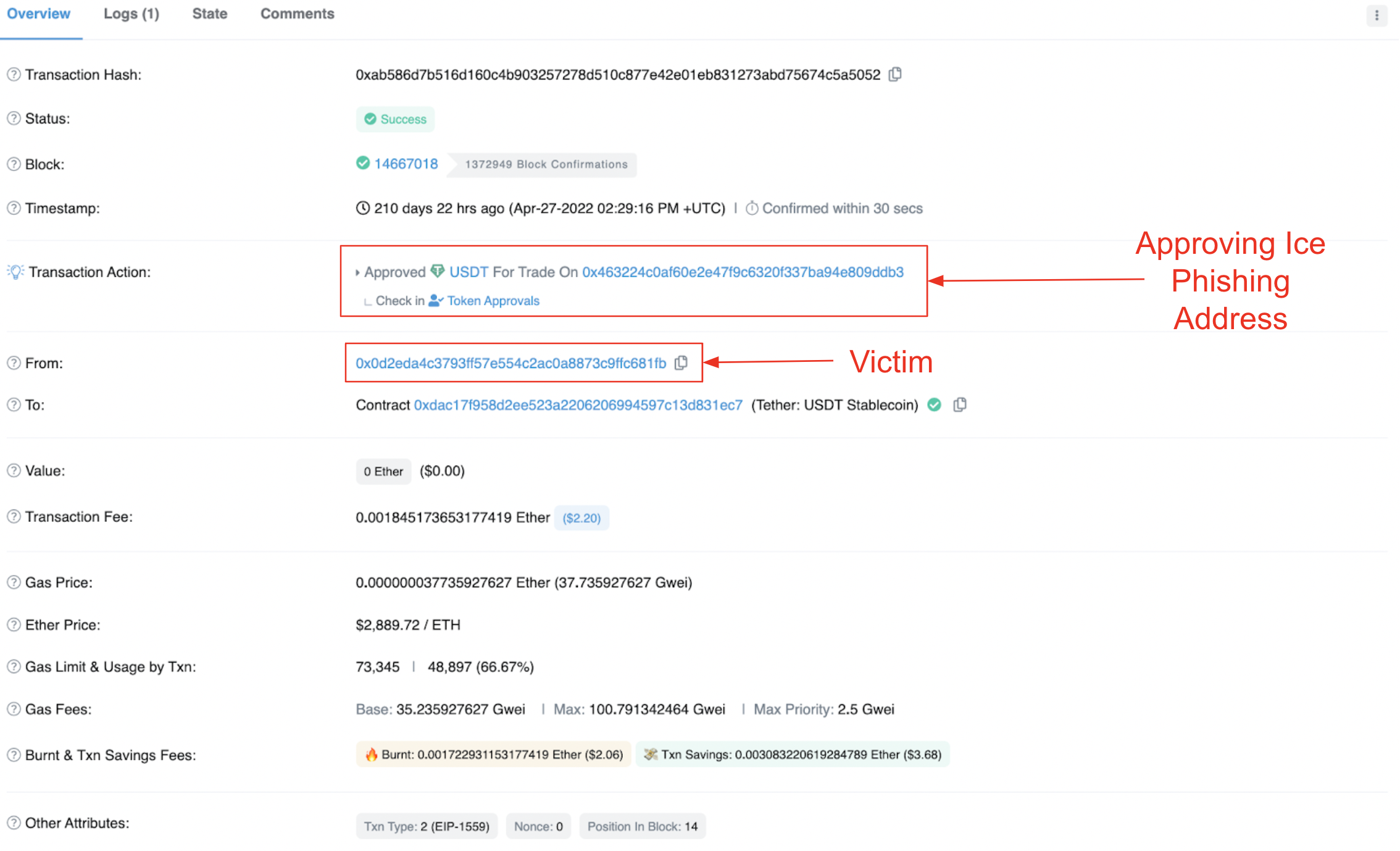

Первая стадия «ледяного фишинга» начинается с выдачи кошельком жертвы разрешения на перевод токенов через смарт-контракт. На изображении ниже видно, что по итогам операции кошелек жертвы (0x0d2e) выдал разрешение смарт-контракту от Tether на взаимодействие USDT с адресом злоумышленника (0x4632).

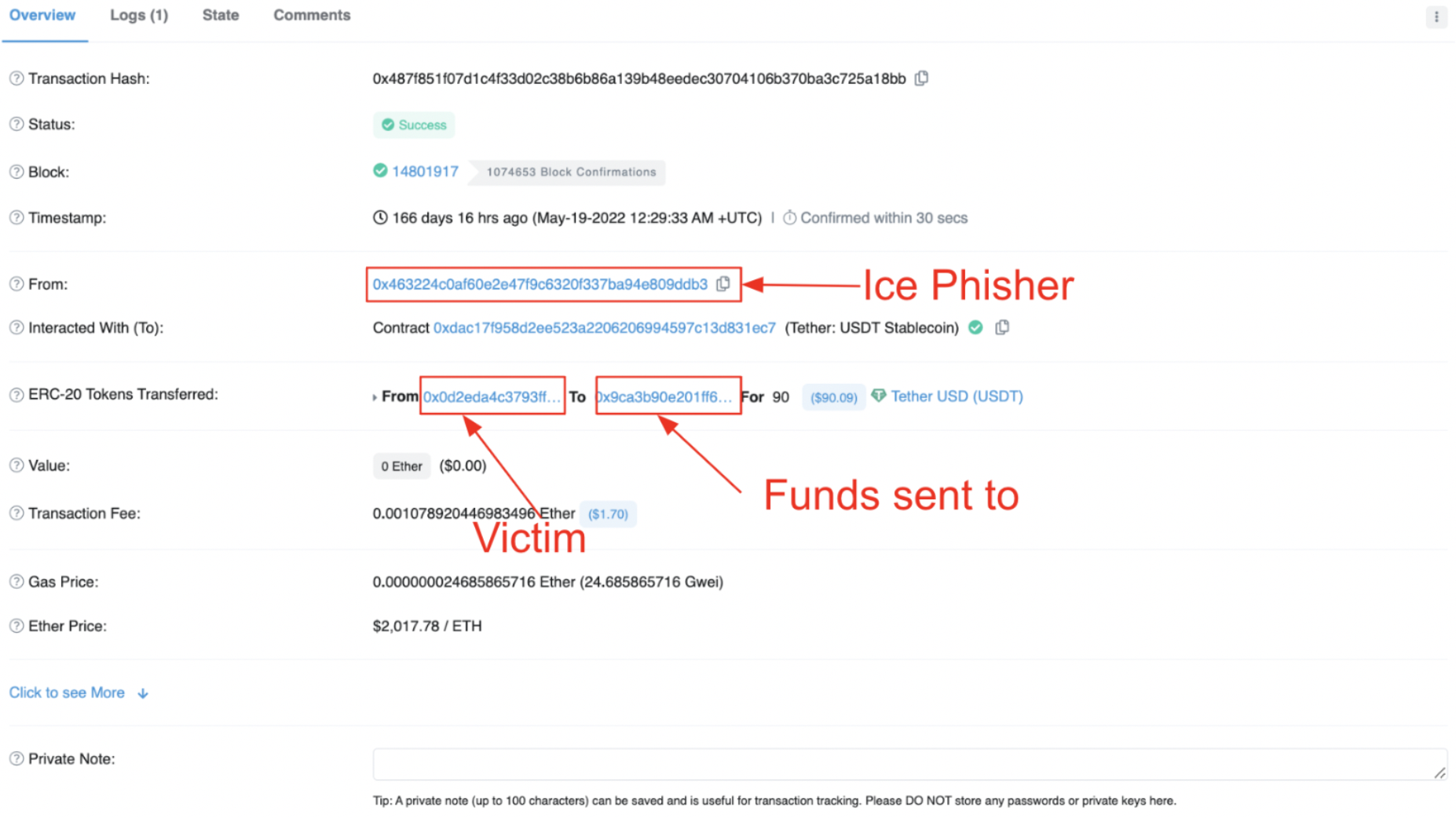

Затем злоумышленник (0x4632) отправил запрос на смарт-контракт от Tether для перевода USDT с кошелька жертвы (0x0d2e) на свой адрес (0x9ca3).

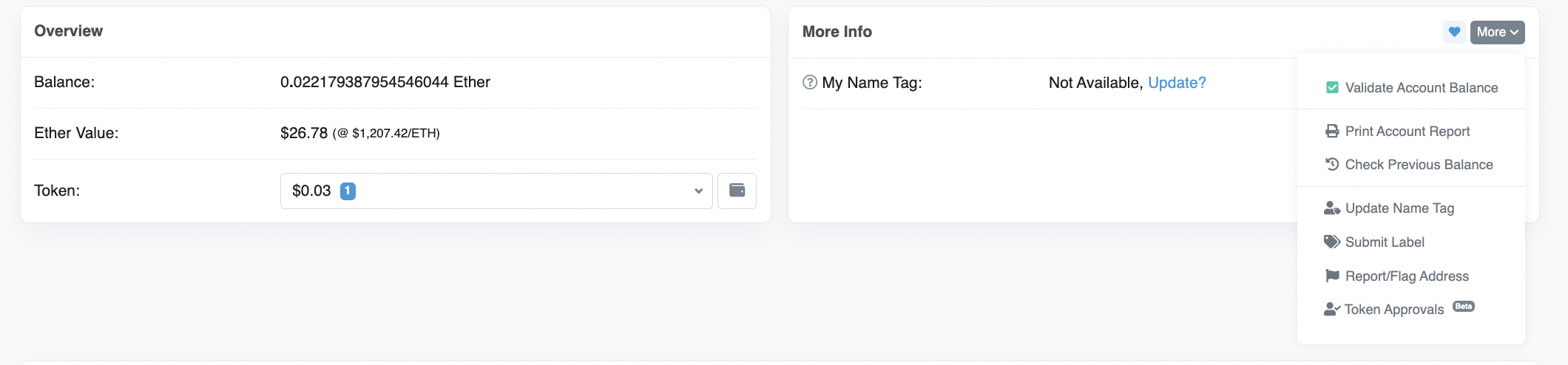

Для проверки выданных разрешений прав доступа пользователи могут использовать сервис Etherscan. В блоке «More Info» необходимо в выпадающем списке выбрать пункт «Token Approvals».

Если замечен адрес, который пользователь узнать не может, то в CertiK настоятельно рекомендуют отозвать выданные разрешения. Для отзыва прав доступа пользователю по адресу etherscan.io/tokenapprovalchecker достаточно подключить свой кошелек > перейти на вкладки ERC-20, ERC-721 или ERC-1155 > найти адрес для отзыва прав доступа.

Масштаб атак «ледяного фишинга» остается неизвестен, однако в CertiK считают, что подобные схемы представляют большую угрозу для Web3-сообщества.

В середине ноября аналитики фирмы по IT-безопасности Positive Technologies выяснили, что подавляющее большинство российских компаний не могут помешать киберзлоумышленнику преодолеть сетевой периметр и проникнуть во внутреннюю сеть.

Во всех исследуемых Positive Technologies организациях доказана возможность несанкционированного получения прав доступа администратора. Еще в 85% доказаны недостатки парольной политики, а 60% компаний имеют критические уязвимости, выяснили исследователи.

Криптовалюты и Безопасность

Содержание Криптовалюта - это свобода, власть и ответственность Кастодиальные и не-кастодиальные кошельки Хакеры, взломMultisig (мультиподписной)

Все пользователи криптовалют слышали про обычные криптовалютные кошельки. Но наряду с обычными кошельками, существуют иТрехуровневая схема работы DeFi

Оглавление 1 Введение 2 Нижний уровень – блокчейн 2.1 Отступление – транзакции 3 Средний уровень – смарт-контракты 4Расширенная работа со

Данная методичка предназначена, в первую очередь, для крипто энтузиастов, которые хотят научиться разбираться в томУчимся читать смарт контракты и

Оглавление 1 Основы мира DeFi 2 Интерфейс ERC 20/BEP 20 как основа контракта токена, разбор функций контракта 3 ЧтоTrezor One и Trezor Model T: Обзор

Trezor – старейший и один из самых известных аппаратных кошельков для хранения криптовалют. Выпуском Trezor занимается Курс криптовалют

Курс криптовалют

BTC BTC |

42110  |

ETH ETH |

2226.81  |

EOS EOS |

0.821  |

XRP XRP |

0.62  |

LTC LTC |

73.02  |

Актуальность 2023-12-17 21:00:07

Динамика курсов валют